Více informací, které se týkají problematiky GDPR, naleznete ZDE.

Evropský finanční sektor čelí stále sofistikovanějším kybernetickým hrozbám. Nedávná zpráva Agentury Evropské unie pro kybernetickou bezpečnost (ENISA) odhaluje znepokojivé trendy a potvrzuje, že finanční instituce musí významně posílit svou digitální odolnost. Dokument obsahuje analýzu za období od ledna 2023 do června 2024 a poskytuje ucelený pohled na hrozbami sužovaný finanční sektor v Evropě.

Mohlo by vás zajímat: Ivan Špirakus: Pojištění velkých rizik je problém. Blíží se regulace srovnávačů?

Finanční sektor „pod palbou“

Od ledna 2023 do června 2024 ENISA analyzovala 488 veřejně hlášených incidentů, které zasáhly finanční sektor v EU a sousedních zemích Nejčastějším terčem byly banky s alarmujícími počtem 46 % všech incidentů. Následovaly vládní úřady a organizace veřejného sektoru v oblasti financí (13 %) a jednotlivci (10 %), kteří se stali obětmi podvodných sociálně-inženýrských kampaní s finanční tematikou.

Znepokojivým faktem je, že ačkoliv byl zaznamenám stabilní počet incidentů v první polovině analyzovaného období, ve třetím čtvrtletí 2023 došlo k výraznému nárůstu. Tento trend pokračoval i v roce 2024, což naznačuje stupňující se aktivitu útočníků.

Zpráva také poukazuje na rostoucí počet incidentů hlášených v rámci směrnice NIS (nyní nahrazena směrnicí NIS2). Od roku 2020 do roku 2023 vzrostl počet hlášených incidentů s významným dopadem z 52 na 155, což představuje téměř trojnásobný nárůst. Tento trend může částečně odrážet lepší mechanismy detekce a hlášení, ale také poukazuje na rostoucí frekvenci a závažnost útoků. Zpráva ENISA popisuje nejčastější hrozby, kterým evropský finanční sektor čelí.

DDoS útoky

Útoky typu odepření služby (DDoS) představovaly 46 % všech incidentů. Tyto útoky jsou často spojeny s geopolitickými událostmi, především s ruskou invazí na Ukrajinu. „Hacktivistické“ skupiny cílily zejména na evropské banky (58 % DDoS incidentů) a webové stránky vlád související s finančními službami (21 %).

ENISA dále zjistila, že tyto útoky se často objevují ve vlnách. Prohlášení členského státu na podporu Ukrajiny bylo nezřídka následováno politicky motivovanou hackerskou aktivitou zaměřenou na finanční instituce daného státu. V roce 2023 bylo oficiálně nahlášeno 13 incidentů (8 %) jako DDoS útoky s významným dopadem. Přestože dnešní DDoS útoky lze často efektivně zmírnit pomocí specializovaných služeb, jejich finanční dopad není zanedbatelný, jelikož značné zdroje finančních institucí i dalších organizací směřují právě na zmírňování dopadů DDoS útoků.

Mohlo by vás zajímat: Sloupek Kateřiny Lhotské: Deset kroků k prosperitě

Útoky na data

Jednu z nejzávažnějších hrozeb pro finanční sektor představuje kompromitace citlivých dat (osobní data, přihlašovací údaje). Útočníci zneužívali zranitelnosti k finančnímu zisku prostřednictvím podvodů, útoků na dodavatelský řetězec a sociálního inženýrství. Primárním cílem byly evropské banky (39 %), přičemž útoky vedly k finančním ztrátám, regulatorním pokutám a poškození reputace.

Finanční sektor je tradičně sužován incidenty souvisejícími s daty, a to kvůli hodnotě informací, které tento sektor zpracovává, včetně osobních údajů a firemních dat. Pro útočníky představují mimo jiné příležitost k monetizaci jejich aktivit prostřednictvím vydírání pod hrozbou zveřejnění klientských dat nebo k provádění finančních podvodů.

Sociální inženýrství

Phishingové kampaně, včetně SMS podvodů (smishing) a hlasových podvodů (vishing), byly dle analýzy běžnými praktikami kybernetických zločinců. Uvedené způsoby útoků měly za cíl podvodně získat citlivé informace a páchat finanční podvody a zasáhly jak jednotlivce (38 %), tak banky (36 %).

Zpráva ENISA dále zdůrazňuje, že phishing stále zůstává nejčastějším vektorem útoku pro podvody. Pozoruhodným případem byly podvodné kampaně v Lotyšsku, kde se útočníci vydávali za bankovní úředníky, aby ukradli informace, což vedlo k finančním ztrátám a kompromitaci osobních údajů klientů. Další znepokojivou změnou je nárůst incidentů kompromitace firemních e-mailů, přičemž některé útoky pocházely od kompromitovaných dodavatelů.

Ransomware a malware

Ransomwarové útoky cílily především na poskytovatele služeb (29 %) a pojišťovny a distributory pojištění (17 %), s dopady zahrnujícími finanční ztráty (38 %), únik dat (35 %) a narušení provozu (20 %). Významnou hrozbu to představuje v mobilních zařízeních - bankovní trojské koně a špionážní software jsou významnou hrozbou.

Přestože bylo zaznamenáno pouze 21 případů malware (6 % celkových incidentů), tyto kampaně často zasáhly velký počet občanů. Bankovní trojské koně jako Anatsa, Mispadu, Godfather nebo SpyNote umožňovaly útočníkům převzít kontrolu nad zařízeními a provádět podvodné aktivity. Výzkum ukazuje 200% meziroční nárůst skupin škodlivého software cílících na bankovní aplikace, s rozšířením z 10 na 29 různých skupin z 600 na 1.800 postižených aplikací celosvětově.

Mohlo by vás zajímat: Hitparáda osobností 2024

Útoky na dodavatelský řetězec

Útoky na dodavatele, převážně úniky dat a ransomware, vedly k odhalení a prodeji citlivých dat (63 %), narušení provozu (26 %) a finančním ztrátám (11 %). Významným případem byly úniky dat ve čtyřech velkých evropských bankách (Deutsche Bank, ING Bank, Postbank a Comdirect) v důsledku kompromitace stejného obchodního dodavatele v rámci útoků skupiny Cl0p na software MOVEit (software pro správu a přenos souborů).

Kdo za útoky stojí?

ENISA identifikovala tři hlavní kategorie útočníků: státem podporované skupiny, kyberzločinecké organizace a hacktivisty. Zatímco státem podporované skupiny se primárně zaměřují na špionáž, kyberzločinci jsou motivováni finančním ziskem a hacktivisté často sledují politické cíle.

Ideologické cíle a finanční zisk byly primárními motivacemi útočníků (54 % a 41 % incidentů). Pouze 2 % incidentů byla spojována se špionáží, zatímco u 3 % nebylo možné motivaci jednoznačně určit.

Znepokojující je rostoucí trend využívání umělé inteligence k vytváření realističtějších phishingových kampaní. „Tyto techniky jsou tak úspěšné, že uživatelé často odmítají naslouchat varovným zprávám od bank, které detekují pokus o platbu na platformy známé jako podvodné," upozorňuje zpráva.

Mezi nejaktivnější hacktivistické skupiny patřily NoName057(16), UserSec, Turk Hack Team a Anonymous Russia, přičemž jejich aktivita často souvisela s geopolitickými událostmi. Zpráva také zmiňuje významné ransomwarové skupiny jako Akira, Cl0p, LockBit a NoEscape.

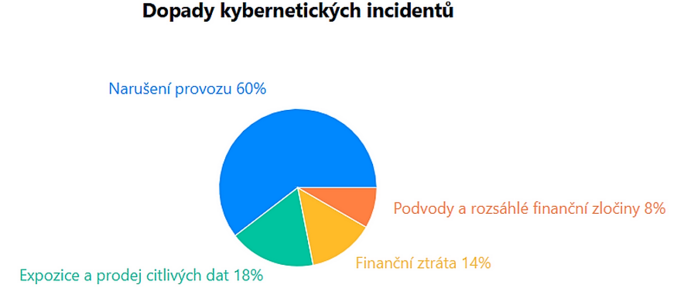

Dopady kybernetických útoků

Nejčastějším dopadem kybernetických incidentů bylo narušení provozu (58 %), následované únikem a prodejem citlivých dat (17 %), finanční ztrátou (13 %) a podvody a rozsáhlými finančními zločiny (8 %).

Útoky cílily především na IT infrastrukturu (31 %), provozní data a infrastrukturu (28 %), osobní informace (25 %) a firemní data (15 %). I když bylo zdokumentováno pouze 5 případů útoku na vztahy s třetími stranami a dodavatelský řetězec, tyto případy představují významné zranitelnosti.

Zajímavým zjištěním bylo, že 73 % oficiálně hlášených incidentů podle směrnice NIS bylo neúmyslných. Tyto incidenty byly způsobeny selháním systémů (64 %) a chybami uživatelů (9 %). Selhání systémů byla nejčastěji způsobena softwarovými chybami (43 %), chybnými změnami a aktualizacemi softwaru (18 %) nebo hardwarovými poruchami (10 %).

Jak se bránit: Strategie pro zlepšení odolnosti

Nařízení o digitální operační odolnosti (DORA), které vstoupilo v plnou účinnost 17. ledna 2025, představuje jednotný rámec pro řízení ICT rizik a posilování provozní odolnosti finančního sektoru v Evropské unii. V souladu s tímto nařízením by finanční instituce měly zejména:

- Investovat do pokročilých technologií pro detekci a reakci na hrozby. Systémy detekce a prevence průniků nebo řešení pro správu bezpečnostních informací a událostí mohou detekovat anomálie a reagovat v reálném čase. Integrace AI a strojového učení zlepšuje tyto schopnosti prostřednictvím prediktivní analytiky.

- Posílit soulad s regulačními rámci včetně GDPR, NIS2, směrnice CER a nařízení DORA. Finanční instituce musí mít robustní politiky a postupy pro splnění všech regulačních požadavků a provádět pravidelné audity souladu. Při plnění různých regulací lze také nalézt synergie a možnost využití stejný nástroj nebo proces pro plnění povinností dle více právních předpisů.

- Implementovat komplexní školicí programy pro zaměstnance. Průběžná školení v oblasti kybernetické bezpečnosti, simulovaná phishingová cvičení a kampaně zvyšující povědomí jsou nezbytné pro snížení rizika sociálně-inženýrských útoků.

- Vytvořit reálné plány reakce na incidenty detailně popisující kroky, které mají být podniknuty během kybernetického útoku. Tyto plány by měly být pravidelně aktualizovány a testovány prostřednictvím cvičení.

- Zavést vícefaktorovou autentizaci jako klíčové opatření pro prevenci neoprávněného přístupu. Multifaktorová autentizace (MFA) vyžaduje více forem ověření, čímž snižuje riziko krádeže přihlašovacích údajů.

- Komplexně řídit rizika třetích stran včetně posuzování kybernetické bezpečnosti dodavatelů a partnerů, vyžadování bezpečnostních auditů a implementace přísnějších protokolů pro sdílení dat.

- Spolupracovat a sdílet informace s ostatními institucemi v sektoru prostřednictvím účasti na oborových fórech, platformách pro sdílení informací o hrozbách a partnerstvích veřejného a soukromého sektoru.

Mohlo by vás zajímat: Kateřina Hofmannová pro Akademii ČAP: Jaké jsou v Allianz priority vzdělávání

Kybernetická odolnost finančních institucí zajistí stabilitu finančního sektoru

„Vrcholový management finančních institucí musí strategicky investovat do zlepšení kybernetické odolnosti," uzavírá zpráva ENISA. „Vícevrstvá ochrana je nezbytná k tomu, abychom byli vždy o krok před vyvíjejícími se kybernetickými hrozbami a udrželi dlouhodobou odolnost." V době, kdy finanční sektor čelí rostoucímu počtu sofistikovaných kybernetických útoků, je proaktivní přístup ke kybernetické bezpečnosti nejen otázkou compliance a plnění právních povinností, ale strategickou nutností, která chrání nejen organizace samotné, ale i důvěru zákazníků a stabilitu celého finančního systému.

Více informací, které se týkají problematiky GDPR, naleznete ZDE.

Komentáře

Přidat komentář