a) rizika související s aplikačními systémy – organizace velmi často čelí významným rizikům při nákupu nebo vlastním vývoji nových aplikací a jejich implementaci do produkčního stavu s následnou údržbou a potřebnou revizí

b) efektivní plánování přerušení provozu IT systémů – jakékoliv neočekávané přerušení provozu systémů může mít kritický dopad na společnost

c) ohrožení viry a další napadení systémů, rizika přístupů do veřejných sítí

RIZIKA, SPOJENÁ S IT SYSTÉMY A APLIKACEMI

Jak bylo uvedeno výše, současný rozsah informačních technologií se prolíná činností jakékoliv společnosti. V současnosti snad již neexistuje operace nebo úkon, které by nějakým způsobem nebyly spojeny s IT nebo komunikačními technologiemi, od vlastní výroby, zpracování finančních dat, bankovní transfery, bezpečnostní systémy anebo jen jednoduché textové editory či tabulkové procesory. Prakticky vždy dochází k propojení standardního software s aplikacemi, programovanými na míru dané organizace. Bez rozsáhlých a kvalitních kontrol může dojít k zásadnímu ohrožení chodu anebo i existence celé společnosti.

Základní kontroly by měly zahrnovat především:

-

spolehlivost informačního systému po celého jeho šíři, jejich rozsah je určen komplexností systému a požadavky na řízení společnosti

-

datovou integritu

-

programovou integritu

-

kontroly správného vývoje a implementace systémů

-

kontinuitu zpracování dat

-

kontroly vstupů do jednotlivých aplikací (kontrola chyb, úroveň bezpečnosti přístupů)

-

automatické kontroly rovnováhy pořizovaných dat (například ve finančních výkazech, kontroly formátu, předdefinovaná data, logické testy)

-

kontroly výstupních komponent, včetně komunikace s ostatními systémy

V určitém období vývoje informačních systémů převažovala tendence vlastních vyvíjených aplikací a programů. Docházelo tedy často k situaci, že vedle standardně nabízených programových balíků byly vlastními silami programovány aplikace, které naplňovaly potřeby jednotlivých oborů činnosti a managementů společností. Rozsah rizik, spojených s touto „domácí tvorbou“ je velmi odlišný od rizik, která provázejí implementaci dodavatelských řešení, i když často vlastní programátoři využívají programových „bloků“, zakoupených od externích dodavatelů.

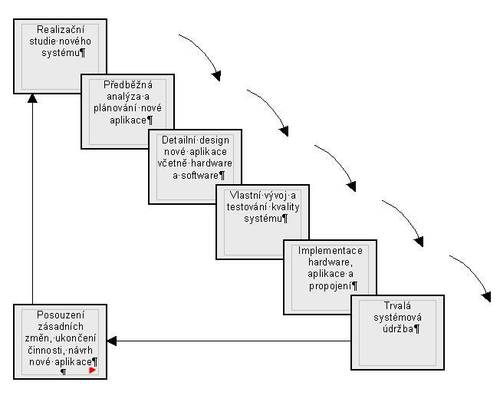

Tradiční proces vývoje a implementace softwarové aplikace byl již v ranných letech programování popsán IBM jako SDLC (System Development Life Cycle), neboli životní cyklus vývoje systémů a je i v současné době používán při vývoji počítačových aplikací.

Jeho grafické vyjádření ukazuje klíčové kontrolní prvky:

Pramen: IBM – SDCL proces

Pro porozumění všem rizikům, spojeným s vývojem aplikací je potřebné, aby tento proces byl řádně zdokumentován. Nedostatečná programová dokumentace bývá velmi často slabinou jakékoliv aplikace a to především v okamžiku, kde je programována malou firmou či jedním programátorem. V principu každý proces vývoje nové aplikace vlastními silami, nebo dodávaný externím dodavatelem by měl mít obdobnou formu dokumentovaného procesu a odpovědnosti konkrétních pracovníků. S jednotlivými fázemi procesu jsou spojeny podrobné otázky, které prověřuje útvar interního auditu. Nepochybně doporučujeme zabývat se jimi podrobně při hlubším zkoumání problematiky risk managementu v oblasti IT.

V současné době převažuje při dodávkách informačních systémů nákup již hotových softwarových balíků nebo řešení. Ty mohou být od malých, jednoduchých řešení, instalovaných na samostatném PC až po multifunkční aplikace, obsahující série spojených databází, které obsluhují všechny provozní funkce dané společnosti (například komplexní účetnictví se všemi souvisejícími činnostmi, fakturace, pohyb zásob do výroby, expedice výrobků a jejich fakturace atd.). V takových aplikacích má samozřejmě jakýkoliv zásah do jedné databáze či modulu dopad do celé řady dalších části. Aplikace takovýchto masivních programů je velmi komplikovaná a často vyžaduje změnu základních procesů ve společnosti, vyžaduje poměrně zásadní investici a také je zdrojem možných klíčových rizik ve společnosti; na straně druhé úspěšná implementace znamená vyšší efektivnost procesů a realizaci nových příležitostí.

Mezi klíčová rizika můžeme zařadit například nevhodnou volbu dodavatele aplikace, nedostatečné projektové plánování, nedostatečná spolupráce ze strany společnosti, nedostatečné testování atd.

Vladimír Pulchart

Dokončení příště

Komentáře

Přidat komentář